Netzwerke

Netzwerk(e) Definition

Sobald 2 Rechner mit Kabel oder Funk miteinander verbunden sind und Daten austauschen, kann bereits von einem Computer-Netzwerk in der kleinsten Variante gesprochen werden.

Grundkonzepte der Vernetzung

- Peer-to-Peer

- Client-Server

Peer-to-Peer Vernetzung

Das Wort „peer“ engl. „Gleichgestellter“ beschreibt das Grundkonzept dieser Vernetzung bereits sehr gut.

In einem Peer-to-Peer-Netzwerk sind grundsätzlich alle Computersysteme gleichberechtigt. Sie bilden zusammen eine Arbeitsgruppe und jeder Benutzer ist lokal eigenverantwortlich für die Sicherheit sowie die Freigabe der Ressourcen.

Peer-to-Peer ist eine kostengünstige Möglichkeit für kleine Netzwerke bis 10 Stationen. Ab einer bestimmten Größe wird der Koordinationsaufwand enorm und wenn ein Rechner abstürzt oder ausgeschaltet ist, stehen die Ressourcen nicht mehr für andere Teilnehmer des Netzwerks zur Verfügung.

Client-Server

Bestehende Peer-to-Peer-Systeme können in Client-Server-Netzwerke integriert werden. Die Systeme lassen sich kombinieren, durch den Einsatz von Servern wird eine zentrale Verwaltungsstelle eingerichtet.

Eine Client-Server-Konzeption stellt als Server zentral Ressourcen zur Verfügung, die von den anderen Rechnern („Clients“) abgerufen werden können.

Abkürzungen

LAN = Local Area Network (Firmen-Netzwerk)

WAN = Wide Area Network (Weitverkehrsnetz für räumlich getrennte Rechenanlagen)

WLAN = Wireless Local Area Network (wie LAN nur kabellos über Funktechnologie)

Topologien

Physikalische Topologie

Die physikalische Topologie eines Netzwerks bezieht sich auf die Verkehrswege. Hier wird der physikalische Aufbau eines Netzes beschrieben, d.h. in welcher Struktur die einzelnen Netzwerkkomponenten miteinander verbunden sind, oder einfacher: in welcher Form z.B. die Kabel verlegt oder wo bei drahtloser Verbindung welche Antennen platziert werden.

- Bus (alle Geräte nutzen dasselbe Kabel; passive Toplogie da die angeschlossenen Stationen keine Wiederaufbereitung des Signals durchführen, d.h. die Signale werden schwächer)

- Stern (jedes Gerät nutzt sein eigenes Kabel über einen zentralen Verteiler; die zentrale Komponente wird als „Hub“ bezeichnet, an welchem mehrere Anschlussmöglichkeiten für Geräte existieren, deren einzelner Ausfall keine Auswirkungen auf das restliche Netz hat und welche als aktive Verteiler als Signalverstärker wirken)

- Ring (die Kabel bilden eine geschlossene Form, bei welcher jedes Gerät mit 2 Nachbarn verbunden wird; der Ausfall einer Station legt das gesamte Netz lahm)

- Backbone (Kombination aus Bus, Stern und Ring als Verbindung mehrerer Teilnetze als Hintergrundnetzwerk)

Logische Topologie

Die logische Topologie eines Netzwerkes beschreibt die grundsätzlichen Verkehrsregeln, die auf den Verkehrswegen greifen. Dabei geht es unter anderem darum, wer wie auf das Übertragungsmedium zugreifen darf.

In der praktischen Umsetzung existiert ein enger Zusammenhang zwischen beiden Begriffen, sodass im Normalfall eine bestimmte physikalische Topologie eine bestimmte logische Topologie nach sich zieht. Physikalische und logische Topologie müssen jedoch nicht miteinander identisch sein.

Meßeinheiten für Übertragungsgeschwindigkeiten

Die Werte werden in Bit pro Sekunde angegeben, die Abkürzung ist bps (Bit pro Sekunde).

Drahtlose Übertragung

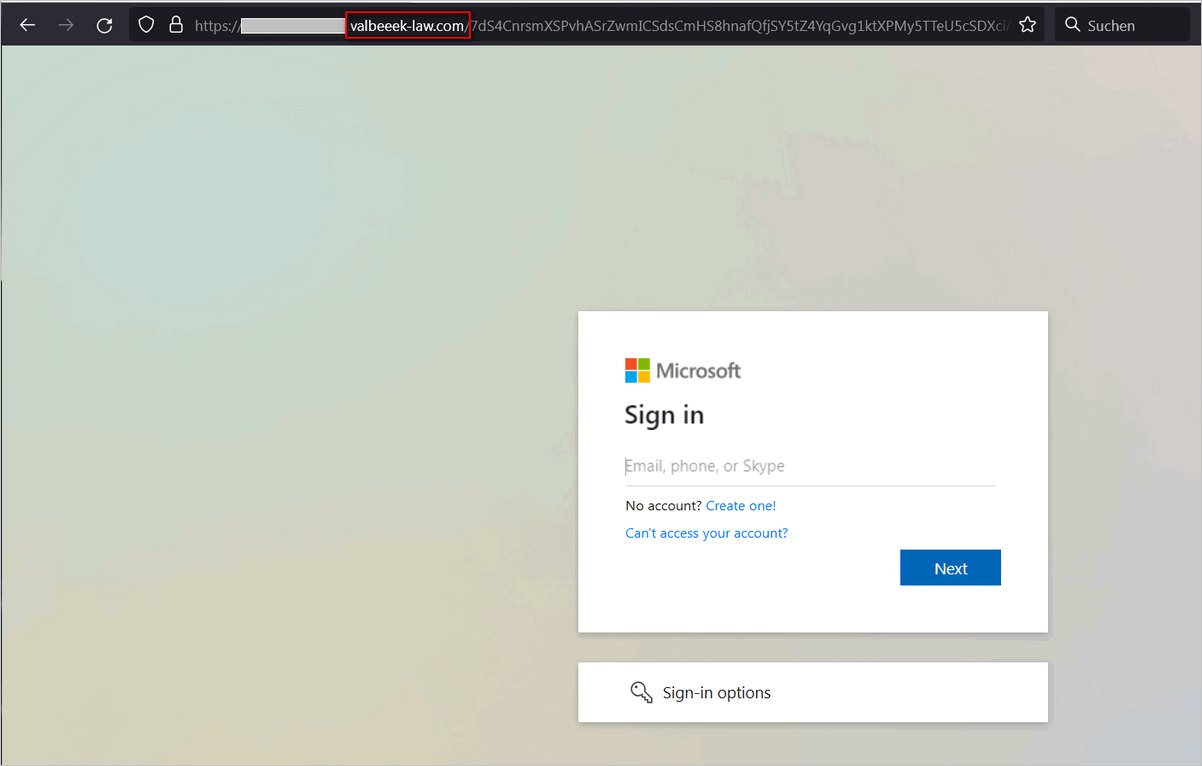

Bei der drahtlosen Übertragung werden Funksignale anstelle von Kabeln verwendet. Ein WLAN hat einen kryptischen Namen (Buchstaben, Ziffern und Sonderzeichen gemischt), damit der SSID (Service Set Identifier) verborgen wird.

Spread-Spectrum-Verfahren

Spread-Spectrum-Verfahren werden umgangssprachlich auch „Multifrequenz“ genannt, weil die Frequenz während der Übertragung permanent wechselt.

- Frequency Hopping Spread Spectrum (FHSS): es werden mehrere Frequenzunterbänder benutzt, wie zB. beim 2,4 GHz-Band wurde eine Festlegung auf 79 Kanäle mit je 1 MHz Bandbreite; 2 Geräte die hier Daten austauschen einigen sich auf eine zufällige Reihenfolge, in der die Frequenzkanäle bis zu 1.600 x pro Sekunde gewechselt werden.

- Direct Sequence Spread Spectrum (DSSS): wird auch „Pseudo Noise“ genannt, da die Daten so verschlüsselt werden, daß sie im normalen Rauschen verschwinden und somit sehr abhörsicher sind. Höhere Übertragungsgeschwindigkeiten bei größerer Reichweite.

- ISM-Frequenzbänder (Industrial, Scientific and Medical): sind gebührenfrei und genehmigungsfrei, weshalb sie von sehr vielen Herstellern für Zwecke wie elektrische Türöffnung verwendet werden und sich gegenseitig stören können; die wichtigsten ISM-Bänder befinden sich im Bereich zwischen 2,4 und 2,43835 GHz sowie oberhalb von 5 GHz wie zB. von 5,725 bis 5,850 GHz; lediglich der Regulierungsbehörde für Telekommunikation und Post (RegTP) in Mainz muß eine Mitteilung über die geplante Nutzung der Frequenz gemacht werden.

Frequenznutzung

- IEEE 802.11 (Institute of Electrical and Electronics Engineers): veröffentlichte im Juni 1997 die Norm 802.11 als kleinsten gemeinsamen Nenner für die verschiedensten WLAN-Hersteller; Standard für Übertragungsraten von 1 Mpbs oder 2 Mbps nach dem Spread-Spectrum-Verfahren im ISM-Band 2,4 GHz.

- WiFi-Alliance / WECA: 1999 wurde die WECA (Wireless Ethernet Compatibility Alliance) gegründet, welche inzwischen in WiFi-Alliance umbenannt wurde und deren Ziel es ist Komponenten auf Kompatibilität zu IEEE802.11 und Interoperabilität zu Funknetzen zu testen; dieses Konsortium arbeitet auch an der drahtlosen Übertragung mittels WPA (Wi-Fi Protected Access).

- Bluetooth: ist in erster Linie eine billige Funkverbindung bis ca. 10 Meter Nahbereich; in einem Piconet (einer Funkzelle) können sich max. 8 Geräte gleichzeitig die Übertragungsrate teilen wobei sich mehrere Piconets zu sog. Scatternetz zusammenschließen.

- Infrarot: über den IrDA-Infrarotstandard können kleinere Peripheriegeräte innerhalb von Gebäuden oder über eine Entfernung bis zu 550 m im Außenbereich angeschlossen werden; die Übertragung reagiert jedoch empfindlich auf Sonnenlicht und Wärmestrahlung sowie Wettereinflüsse.

Zugriffsverfahren

Listen before Talking

Bei der Grundidee von CSMA/CD (Carrier Sense Multiple Access with Collision Detector) kann jede Station einzeln und konkurrierend Zugang zum gemeinsamen Übertragungsmedium haben, denn eine Station hört vor einer geplanten Sendung das Übertragungsmedium ab, ob dieses zur Zeit überhaupt frei ist; befindet sich auf dem Kabel ein Signal, beginnt die Station nicht mit der Sendung, was auch als „listen before talking“ beschrieben wird.

JAM-Signal

Kommt es zu einer Kollision, weil 2 Stationen ein Kabel als „frei“ vorgefunden und eine Sendung begonnen haben, muß diese Kollision erkannt werden. Die Station, die eine Kollision erkennt, sendet ein sog. JAM-Signal aus und die anderen Stationen erkennen das Signal. Sobald wieder „frei“ ist werden über entweder neue Sendeversuche unternommen oder die sendewillige Station hört weiter das Medium ab.

Ethernet

Ethernet bezeichnet Netzwerke, die sich u.a. durch folgende Kennzeichen beschreiben lassen:

- Der logische Aufbau entspricht einer Bus-Topologie

- Bei der Verwendung von Koaxialkabeln erfolgt der Aufbau auch physikalisch als Bus-Topologie, bei der Verwendung von UTP, STP oder Glasfaser wird physikalisch eine Stern-Topologie eingesetzt.

- Als Zugriffsverfahren wird CSMA/CD verwendet.

Betriebssysteme und Server

Core Services

Core-Services sind Dienste wie zB.

- File-Service: Dateien im Netz zur Verfügung stellen

- Print-Service: Drucker im Netz zur Verfügung stellen

- Authentification Service: einzelne Benutzer eindeutig identifizieren

- Directory Service: alle Netzwerkressourcen zentral verwalten

Directory Services

„Directory Services“ sind im Sinne eines „Telefonbuches“ zu verstehen, wobei zentral alle relevanten Daten zusammengefaßt sind.

Benutzerverwaltung

Ein Benutzer erhält mit Namen und Kennwort Zugang zum Netzwerk und auf seine Arbeitsumgebung.

Keine Kommentare vorhanden